Merk

Tilgang til denne siden krever autorisasjon. Du kan prøve å logge på eller endre kataloger.

Tilgang til denne siden krever autorisasjon. Du kan prøve å endre kataloger.

Notat

Testmotoren er avskrevet og vil bli fjernet i en fremtidig versjon. Bruk eksempler på Power Platform Playwright for testautomasjonsfunksjoner i Power Platform og Dynamics 365 tjenester.

Dette tekniske dokumentet beskriver sikkerhetsarkitekturen til godkjenningsmekanismene i Power Apps testmotor. Hvis du vil ha brukerfokusert veiledning om valg og konfigurering av godkjenningsmetoder, kan du se Godkjenningsveiledning.

Oversikt over godkjenningsmetoder

Testmotoren støtter to primære godkjenningsmetoder:

- Godkjenning av lagringstilstand - Basert på vedvarende nettleserinformasjonskapsler og lagringstilstand

- Sertifikatbasert godkjenning – basert på X.509-sertifikater og Dataverse integrasjon

Begge metodene er utformet for å støtte moderne sikkerhetskrav, inkludert godkjenning med flere faktorer (MFA) og policyer for betinget tilgang.

Arkitektur for godkjenning av lagringstilstand

Autentiseringsmetoden for lagringstilstand bruker Playwrights nettleserkontekstadministrasjon til å lagre og gjenbruke autentiseringstokener på en sikker måte.

Windows implementering av databeskyttelse

Implementeringen av den lokale lagringstilstanden bruker Windows Data Protection API (DPAPI) for sikker lagring:

Sikkerhetshensyn

Sikkerhetsarkitekturen for lagringstilstand gir:

- Beskyttelse av inaktive godkjenningstokener ved hjelp av DPAPI-kryptering

- Støtte for Microsoft Entra MFA og policyer for betinget tilgang

- Sandkasseisolering gjennom Playwrights nettleserkontekster

- Etterlevelse av policyer for Microsoft Entra-øktlevetid

Sertifikatbasert godkjenningsarkitektur

Sertifikatbasert autentisering integreres med Dataverse og bruker X.509-sertifikater for forbedret sikkerhet og kryptering av inaktiv informasjon.

Dataverse Implementering av lagring

Implementeringen Dataverse bruker et egendefinert XML-repositorium for sikker lagring av beskyttelsesnøkler:

Krypteringsteknologi

Avsnittene nedenfor beskriver krypteringsalgoritmene og tilnærmingene til nøkkeladministrasjon som brukes av Test Engine for å beskytte autentiseringsdata i hvile og under overføring.

AES-256-CBC + HMACSHA256

Som standard krypteres dataverdier med en kombinasjon av AES-256-CBC og HMACSHA256:

Denne tilnærmingen gir:

- Konfidensialitet gjennom AES-256 kryptering

- Integritet gjennom HMAC-verifisering

- Godkjenning av datakilden

API-integrasjon for databeskyttelse

Testmotoren integreres med ASP.NET Core databeskyttelses-API for nøkkelbehandling og kryptering:

Implementering av egendefinert XML-repositorium

Test Engine implementerer et tilpasset IXmlRepository for Dataverse integrering:

Betinget tilgang og MFA-kompatibilitet

Testmotorens godkjenningsarkitektur er utformet for å fungere sømløst med Microsoft Entra betingede tilgangspolicyer:

Avanserte sikkerhetshensyn

Avsnittene nedenfor fremhever andre sikkerhetsfunksjoner og integrasjoner som forbedrer beskyttelsen av godkjenningsdata og støtter sikre operasjoner i bedriftsmiljøer.

Dataverse Integrering av sikkerhetsmodell

Test Engine bruker Dataverse sin robuste sikkerhetsmodell:

- Sikkerhet på postnivå – Kontrollerer tilgang til lagrede godkjenningsdata

- Delingsmodell – Muliggjør sikker deling av testgodkjenningskontekster

- Revisjon – Sporer tilgang til sensitive godkjenningsdata

- Sikkerhet på kolonnenivå – Gir detaljert beskyttelse av sensitive felt

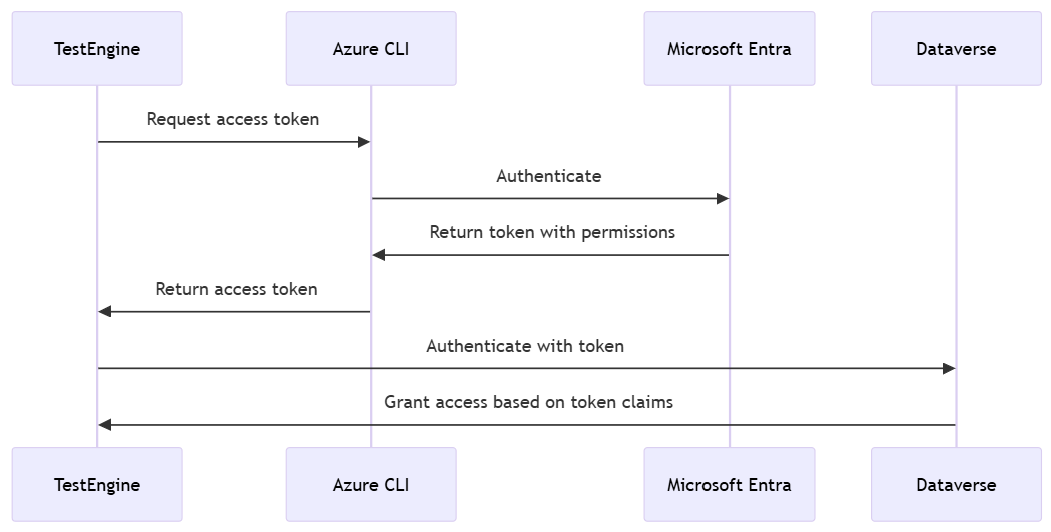

Azure CLI tokenbehandling

For Dataverse godkjenning henter testmotoren tilgangstokener på en sikker måte:

Anbefalte fremgangsmåter for sikkerhet

Når du implementerer testmotorgodkjenning, bør du vurdere disse anbefalte fremgangsmåtene for sikkerhet:

- Tilgang med minst rettigheter – Gi minimale nødvendige tillatelser til å teste kontoer

- Vanlig sertifikatrotasjon - Oppdater sertifikater med jevne mellomrom

- Sikre CI/CD-variabler – Beskytt pipelinevariabler som inneholder sensitive data

- Overvåk tilgang – Overvåk tilgang til godkjenningsressurser

- Miljøisolering – Bruk separate miljøer for testing

Fremtidige sikkerhetsforbedringer

Potensielle fremtidige forbedringer av sikkerhetsarkitekturen for godkjenning inkluderer:

- Integrering med Azure Key Vault for forbedret hemmelig administrasjon

- Støtte for administrerte identiteter i Azure miljøer

- Forbedrede funksjoner for logging og sikkerhetsovervåking

- Flere beskyttelsesleverandører for scenarioer på tvers av plattformer

Relaterte artikler

Data Protection i ASP.NET Core

Windows API for databeskyttelse

Microsoft Entra godkjenning

Dataverse Sikkerhetsmodell

X.509 sertifikatbasert godkjenning