この記事の目的は、GitHub Enterprise Cloud組織のメンバーシップのプロビジョニングを自動化するために、GitHubとMicrosoft Entra IDで実行する必要がある手順を示すことです。

注

Microsoft Entra プロビジョニング統合は、

前提条件

この記事で説明するシナリオでは、次の項目が既にあることを前提としています。

- アクティブなサブスクリプションを持つMicrosoft Entra ユーザー アカウント。 アカウントをまだお持ちでない場合は、 無料でアカウントを作成できます。

- 次のいずれかのロール:

GitHub Enterprise Cloud で作成されたGitHub組織は、GitHub Enterprise 課金プラン が必要です。- 組織に対する管理者アクセス許可を持つGitHubのユーザー アカウント

- GitHub Enterprise Cloud 組織用に構成されたSAML

- ここで説明するように、組織に OAuth アクセスが提供されていることを確認します

- 1 つの組織に対する SCIM のプロビジョニングは、組織レベルで SSO が有効になっている場合のみサポートされます

注

この統合は、米国政府機関向けクラウド環境Microsoft Entra使用することもできます。 このアプリケーションは、Microsoft Entra US Government クラウド アプリケーション ギャラリーで見つけ、パブリック クラウドから行うのと同じ方法で構成できます。

GitHubへのユーザーの割り当て

Microsoft Entra IDでは、"割り当て" という概念を使用して、選択したアプリへのアクセスを受け取るユーザーを決定します。 自動ユーザー アカウント プロビジョニングのコンテキストでは、Microsoft Entra IDのアプリケーションに "割り当てられている" ユーザーとグループのみが同期されます。

プロビジョニング サービスを構成して有効にする前に、GitHub組織にアクセスする必要があるユーザーを表すMicrosoft Entra ID内のユーザーやグループを決定する必要があります。 決定し終えたら、次の手順に従ってこれらのユーザーを割り当てることができます。

詳細については、「 エンタープライズ アプリにユーザーまたはグループを割り当てる」を参照してください。

ユーザーをGitHubに割り当てる際の重要なヒント

プロビジョニング構成をテストするには、GitHubに 1 人のMicrosoft Entra ユーザーを割り当てることをお勧めします。 後でユーザーやグループを追加で割り当てられます。

ユーザーをGitHubに割り当てるときは、割り当てダイアログで User ロール、または別の有効なアプリケーション固有のロール (使用可能な場合) を選択する必要があります。 既定のアクセス ロールはプロビジョニングには機能せず、これらのユーザーはスキップされます。

GitHubへのユーザー プロビジョニングの構成

このセクションでは、Microsoft Entra IDをGitHubのSCIMプロビジョニングAPIに接続して、GitHub組織メンバーシップのプロビジョニングを自動化する方法について説明します。 この統合は、OAuth アプリを活用し、Microsoft Entra IDでのユーザーとグループの割り当てに基づいて、GitHub Enterprise Cloud 組織へのメンバーのアクセスを自動的に追加、管理、および削除します。 ユーザーが SCIM を使用してGitHub組織に

Microsoft Entra ID を使って GitHub に対して自動ユーザーアカウントプロビジョニングを設定する

Microsoft Entra 管理センターに少なくとも Cloud アプリケーション管理者としてサインインします。

Entra ID>Enterprise アプリケーションに移動します。

シングル サインオンのGitHubを既に構成している場合は、検索フィールドを使用してGitHubのインスタンスを検索します。

GitHubのインスタンスを選択し、Provisioning タブを選択します。

[ + 新しい構成] を選択します。

![[自動] オプションが強調表示されている [プロビジョニング モード] ドロップダウン リストのスクリーンショット。](common/application-provisioning.png)

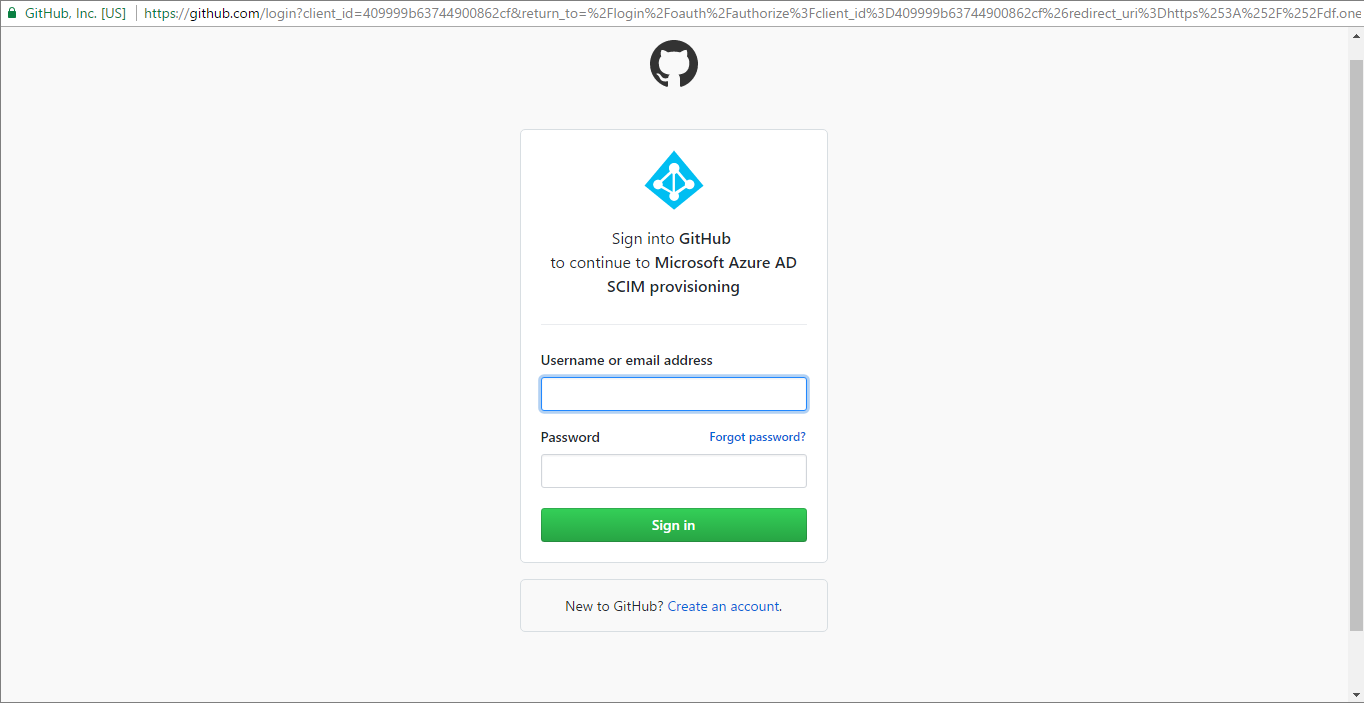

テナント URL フィールドに、GitHubテナント URL とシークレット トークンを入力します。 Test Connection を選択して、Microsoft Entra IDがGitHubに接続できることを確認します。 接続に失敗した場合は、GitHub アカウントに必要な管理者アクセス許可があることを確認してから、もう一度やり直してください。

新しいウィンドウで、管理者アカウントを使用してGitHubにサインインします。 結果の承認ダイアログで、プロビジョニングを有効にするGitHub組織を選択し、Authorize を選択します。 完了したら、Azure ポータルに戻り、プロビジョニング構成を完了します。

[ 作成] を選択して構成を作成します。

[概要] ページで [プロパティ] を選択します。

[編集] アイコンを選択してプロパティを編集します。 通知メールを有効にし、検疫通知を受信する電子メールを提供します。 誤削除防止を有効にします。 [適用] を選択して変更を保存します。

[ 通知メール ] フィールドに、プロビジョニング エラー通知を受け取るユーザーのメール アドレスを入力し、[ エラーが発生したときに電子メール通知を送信 する] チェック ボックスをオンにします。

左側のパネルで [属性マッピング ] を選択し、ユーザーを選択 します。

Attribute Mappings セクションで、Microsoft Entra ID から GitHub に同期されるユーザー属性を確認します。 Matching プロパティとして選択されている属性は、更新操作でGitHubのユーザー アカウントとの照合に使用されます。 エラーが発生する可能性があるため、[プロビジョニング] セクションの他の既定の属性に対して [ 照合の優先順位 ] 設定 を 有効にしないでください。 [ 保存] を 選択して変更をコミットします。

スコープ フィルターを構成するには、スコープ フィルターに関する記事に記載されている手順 を参照してください。

オンデマンド プロビジョニングを使用して、少数のユーザーとの同期を検証してから、組織内でより広範にデプロイします。

プロビジョニングの準備ができたら、[概要] ページから [プロビジョニングの開始] を選択します。

Microsoft Entra プロビジョニング ログを読み取る方法の詳細については、「自動ユーザー アカウント プロビジョニングに関するレポートを参照してください。