Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Anmerkung

Das Testmodul ist veraltet und wird in einer zukünftigen Version entfernt. Verwenden Sie Power Platform Playwright-Beispiele für Testautomatisierungsfunktionen in Power Platform- und Dynamics 365-Diensten.

Dieses technische Dokument beschreibt die Sicherheitsarchitektur der Authentifizierungsmechanismen in Power Apps Testmodul. Benutzerorientierte Anleitungen zur Auswahl und Konfiguration von Authentifizierungsmethoden finden Sie in der Authentifizierungsanleitung.

Übersicht über die Authentifizierungsmethoden

Test Engine unterstützt zwei primäre Authentifizierungsmethoden:

- Speicherstatusauthentifizierung – basierend auf persistenten Browser-Cookies und Speicherstatus

- Zertifikatbasierte Authentifizierung – basierend auf X.509-Zertifikaten und Dataverse-Integration

Beide Methoden sind so konzipiert, dass sie moderne Sicherheitsanforderungen wie Multifaktorauthentifizierung (MFA) und Richtlinien für bedingten Zugriff unterstützen.

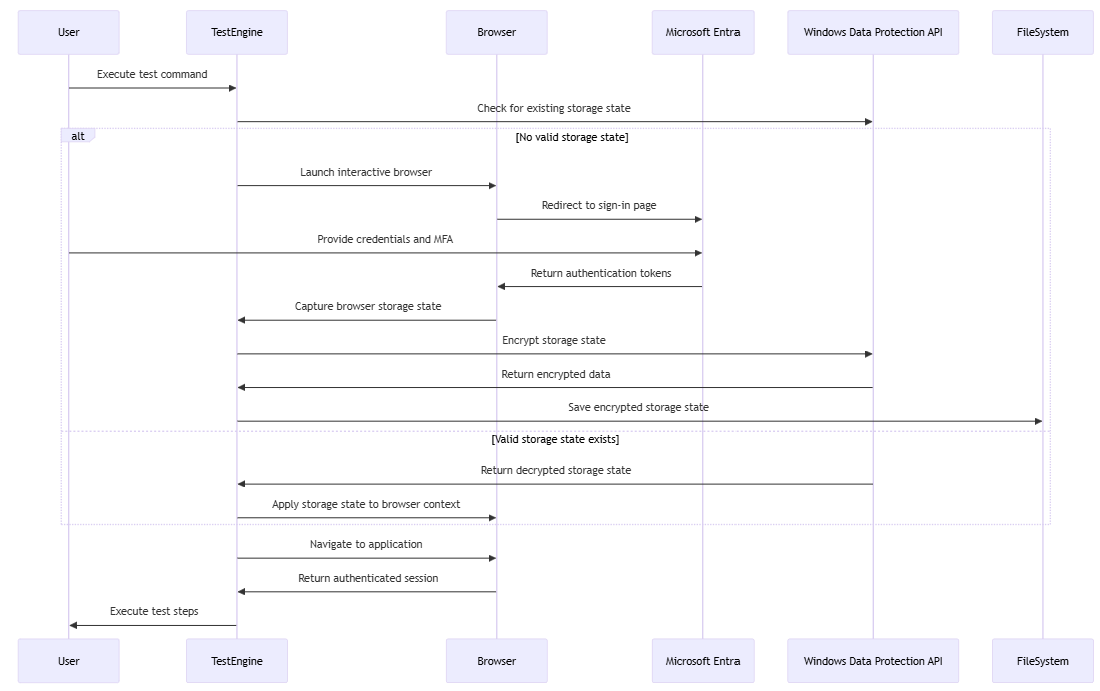

Architektur der Speicherstatusauthentifizierung

Die Authentifizierungsmethode für den Speicherstatus verwendet die Browserkontextverwaltung von Playwright, um Authentifizierungstoken sicher zu speichern und wiederzuverwenden.

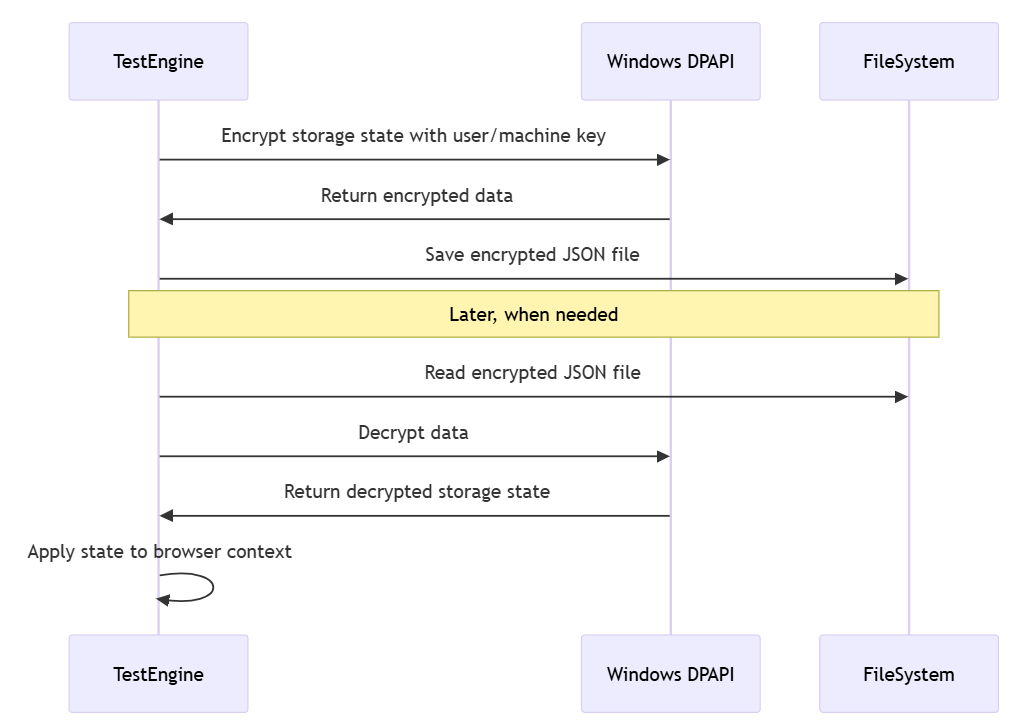

Implementierung von Windows-Datenschutzmaßnahmen

Die implementierung des lokalen Speicherstatus verwendet die Windows Data Protection API (DPAPI) für sichere Speicherung:

Sicherheitsaspekte

Die Sicherheitsarchitektur für den Speicherstatus bietet:

- Schutz ruhender Authentifizierungstoken durch DPAPI-Verschlüsselung

- Unterstützung für Microsoft Entra MFA und bedingte Zugriffsrichtlinien

- Sandbox-Isolierung durch die Browserkontexte von Playwright

- Einhaltung der Microsoft Entra Richtlinien für die Sitzungslebensdauer

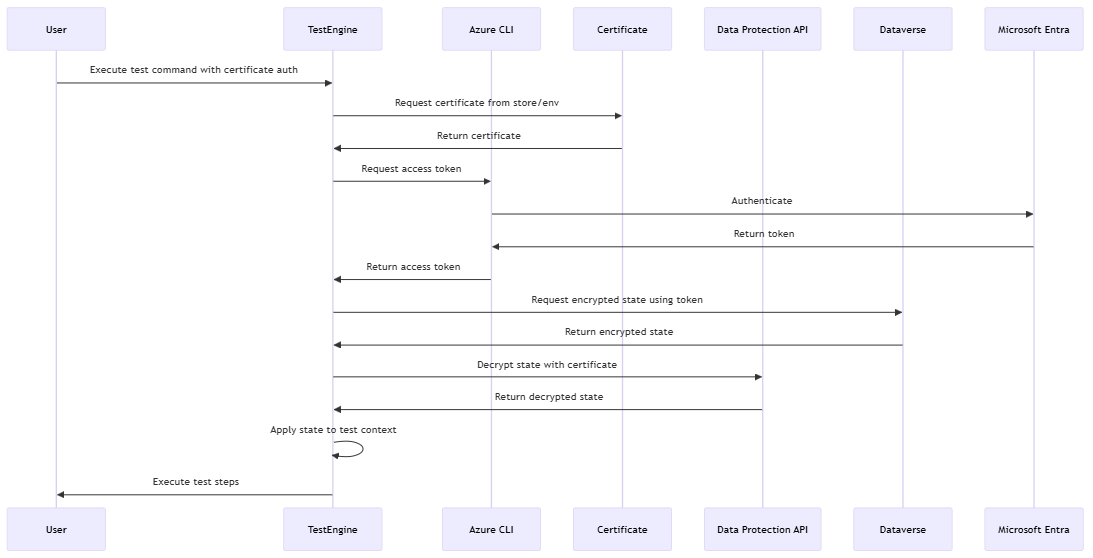

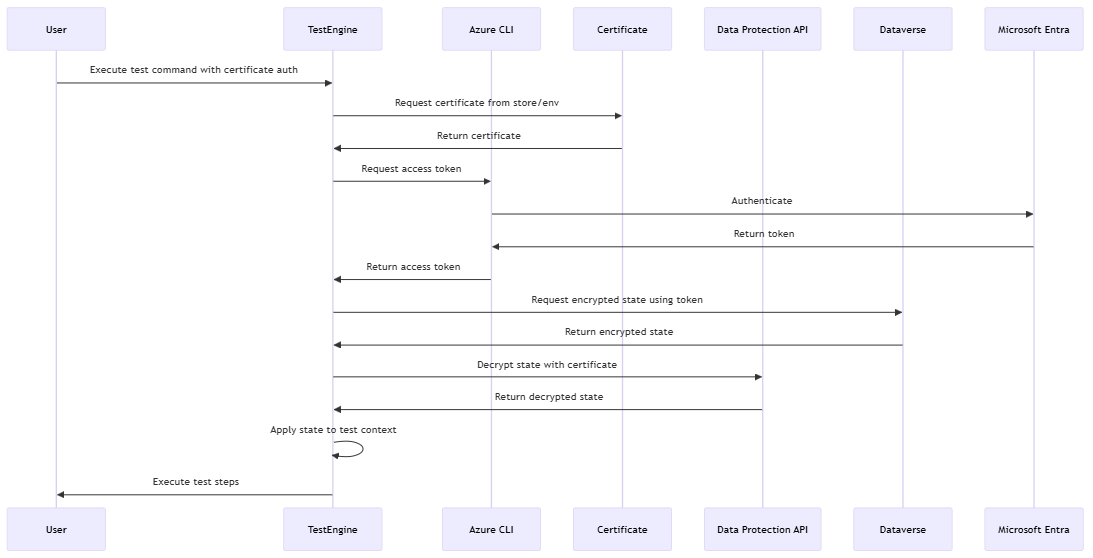

Zertifikatsbasierte Authentifizierungsarchitektur

Die zertifikatbasierte Authentifizierung integriert Dataverse und verwendet X.509-Zertifikate, um die Sicherheit und Verschlüsselung der ruhenden Informationen zu erhöhen.

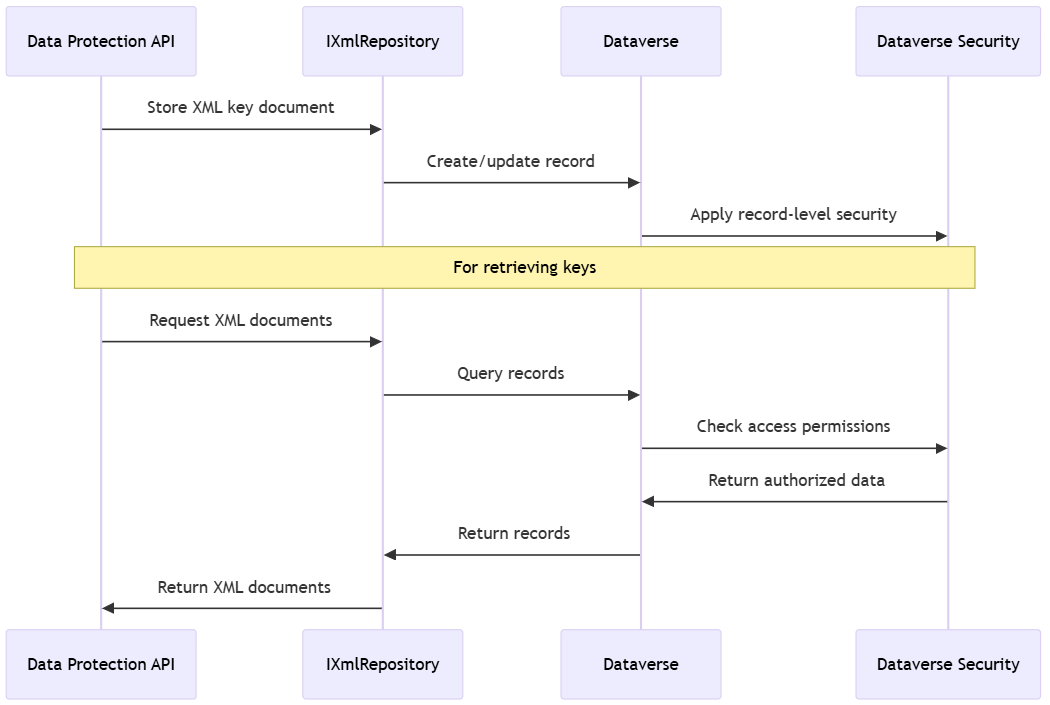

Dataverse Speicherimplementierung

Die Dataverse-Implementierung verwendet ein benutzerdefiniertes XML-Repository für die sichere Speicherung von Schutzschlüsseln:

Übersicht über die Speicherung von Werten in Dataverse

Verschlüsselungstechnik

In den folgenden Abschnitten werden die Verschlüsselungsalgorithmen und Schlüsselverwaltungsansätze beschrieben, die von Test Engine verwendet werden, um Authentifizierungsdaten im Ruhezustand und während der Übertragung zu schützen.

AES-256-CBC + HMACSHA256

Standardmäßig werden Datenwerte mit einer Kombination aus AES-256-CBC und HMACSHA256 verschlüsselt:

Dieser Ansatz bietet Folgendes:

- Vertraulichkeit durch AES-256-Verschlüsselung

- Integrität durch HMAC-Verifizierung

- Authentifizierung der Datenquelle

Datenschutz-API-Integration

Das Testmodul ist in die Datenschutz-API von ASP.NET Core für die Schlüsselverwaltung und -verschlüsselung integriert:

Implementierung eines benutzerdefinierten XML-Repositorys

Test Engine implementiert ein benutzerdefiniertes IXmlRepository für die Dataverse-Integration:

Bedingter Zugriff und MFA-Kompatibilität

Die Authentifizierungsarchitektur der Test-Engine wurde entwickelt, um nahtlos mit Microsoft Entra bedingten Zugriffsrichtlinien zu arbeiten.

Überlegungen zu erweiterten Sicherheit

In den folgenden Abschnitten werden weitere Sicherheitsfunktionen und -Integrationen vorgestellt, die den Schutz von Authentifizierungsdaten verbessern und sichere Vorgänge in Unternehmensumgebungen unterstützen.

Integration des Dataverse-Sicherheitsmodells

Test Engine verwendet das robuste Sicherheitsmodell von Dataverse:

- Sicherheit auf Datensatzebene – steuert den Zugriff auf gespeicherte Authentifizierungsdaten

- Freigabemodell – ermöglicht die sichere Freigabe von Testauthentifizierungskontexten

- Überwachung – verfolgt den Zugriff auf sensible Authentifizierungsdaten

- Sicherheit auf Spaltenebene – bietet granularen Schutz sensibler Felder

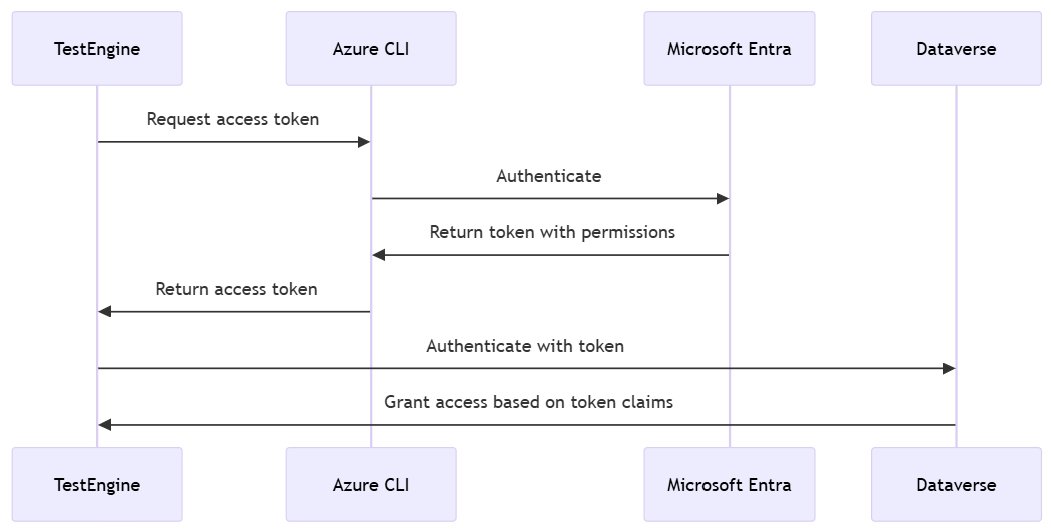

Azure CLI Tokenverwaltung

Für die Dataverse-Authentifizierung ruft Test Engine Zugriffstoken auf sichere Weise ab:

Bewährte Methoden für Sicherheit

Berücksichtigen Sie bei der Implementierung der Test Engine-Authentifizierung die folgenden Best Practices für die Sicherheit:

- Zugriff mit geringsten Berechtigungen – Erteilen Sie den Testkonten die minimal erforderlichen Berechtigungen.

- Regelmäßige Zertifikatsrotation – Aktualisieren Sie regelmäßig die Zertifikate.

- Sichere CI/CD-Variablen – Schützen Sie Pipelinevariablen, die vertrauliche Daten enthalten.

- Zugriffskontrolle – Überwachen Sie den Zugriff auf Authentifizierungsressourcen.

- Umgebungsisolierung – Verwenden Sie separate Umgebungen zum Testen.

Zukünftige Sicherheitsverbesserungen

Zu den möglichen zukünftigen Verbesserungen der Sicherheitsarchitektur für die Authentifizierung gehören:

- Integration mit Azure Key Vault für die erweiterte geheime Verwaltung

- Unterstützung für verwaltete Identitäten in Azure Umgebungen

- Erweiterte Protokollierungs- und Sicherheitsüberwachungsfunktionen

- Weitere Schutzanbieter für plattformübergreifende Szenarien

Ähnliche Artikel

Datenschutz in ASP.NET Core

Windows Datenschutz-API

Microsoft Entra authentifizierung

Dataverse-Sicherheitsmodell

Authentifizierung mit X.509-Zertifikaten