Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Der Defender Cloud Security Posture Management (CSPM)-Plan in Microsoft Defender for Cloud bietet Ihnen einen vollständigen Überblick über Ihre APIs in Azure API Management, Funktions-Apps und Logik-Apps. Er hilft Ihnen, die API-Sicherheit zu verbessern, indem Sie Fehlkonfigurationen und Sicherheitsrisiken aufdecken. In diesem Artikel wird erläutert, wie Sie die API-Sicherheitsstatusverwaltung in Ihrem Defender CSPM Plan aktivieren und Ihre API-Sicherheit bewerten. Defender CSPM integriert APIs ohne Agent und überprüft regelmäßig auf Risiken und vertrauliche Datenexposition. Der Dienst bietet priorisierte Risikoerkenntnisse und -entschärfung durch die Analyse von API-Angriffspfaden und Sicherheitsempfehlungen.

Hinweis

Api-Ermittlungs- und Sicherheitsstatusfunktionen in Microsoft Defender for Cloud unterstützen jetzt auch Function Apps und Logic Apps. Dieses Feature ist derzeit in der Vorschau verfügbar.

Voraussetzungen

- Lesen Sie mehr über die Verbesserung Ihres API-Sicherheitsstatus.

- Sie benötigen ein Microsoft Azure-Abonnement. Wenn Sie kein Abonnement haben, können Sie sich für ein kostenloses Abonnement registrieren.

- Aktivieren Sie Defender for Cloud für Ihr Azure-Abonnement.

- Aktivieren Sie Defender Cloud Security Posture Management (CSPM) in Ihrem Azure-Abonnement.

- Der Abonnementbesitzer muss den CSPM-Plan aktivieren, um auf alle Features zuzugreifen.

- Stellen Sie sicher, dass die zu schützenden APIs in Azure API Management, Function Apps oder Logic Apps bereitgestellt werden.

Cloud- und Regionsunterstützung

Api Security Posture Management in Defender CSPM ist in der Azure kommerziellen Cloud in den folgenden Regionen verfügbar:

- Asien (Südostasien, Ostasien)

- Australien (Australien, Osten; Australien, Südosten; Australien:Mitte; Australien, Mitte 2)

- Brasilien (Brasilien, Süden; Brasilien, Südosten)

- Kanada (Kanada, Mitte; Kanada, Osten)

- Europa (Europa, Westen, Europa, Norden)

- Frankreich (Frankreich Zentral, Frankreich Süd)

- Deutschland (Westmittelland, Deutschland Nord)

- Indien (Indien, Mitte, Indien, Süden, Indien, Westen)

- Italien (Italien Nord)

- Japan (Japan, Osten; Japan, Westen)

- Korea (Zentralkorea, Südkorea)

- Norwegen (Norwegen Ost, Norwegen West)

- Südafrika (Südafrika Nord, Südafrika West)

- Schweden (Schweden Zentral, Schweden Süd)

- Schweiz (Schweiz, Norden, Schweiz, Westen)

- Vereinigtes Königreich (Vereinigtes Königreich, Süden; Vereinigtes Königreich, Westen)

- USA (USA, Osten; USA, Osten 2; USA, Westen; USA, Westen 2; USA, Westen 3; USA, Mitte; USA, Norden-Mitte; USA, Süden-Mitte; USA, Westen-Mitte; USA, Osten 2 EUAP; USA, Mitte EUAP)

Überprüfen Sie die neuesten Informationen zum Cloud-Support für Defender for Cloud-Pläne und Features in der Cloud-Supportmatrix.

API-Unterstützung

| Funktion | Unterstützt |

|---|---|

| Verfügbarkeit |

Azure API Management: Dieses Feature ist in den Stufen Premium, Standard, Basic und Developer von Azure API Management verfügbar. ApIs, die über das selbst gehostete API-Verwaltungsgateway verfügbar gemacht oder über API-Verwaltungsarbeitsbereiche verwaltet werden, werden nicht unterstützt. Azure-App Services: Unterstützte Azure Functions-App-Hostingebenen umfassen Premium, Elastic Premium, App Service (Dedicated) und App Service-Umgebung (ASE). Für Azure Logic Apps sind die unterstützten Tarife Standard (Single-Tenant) und App Service-Umgebung (ASE). Nutzungsebenen-Funktions-Apps, Nutzungsebenenlogik-Apps und Azure Arc-fähige Logik-Apps werden nicht unterstützt. |

| API-Typen | Unterstützung nur für REST-APIs. |

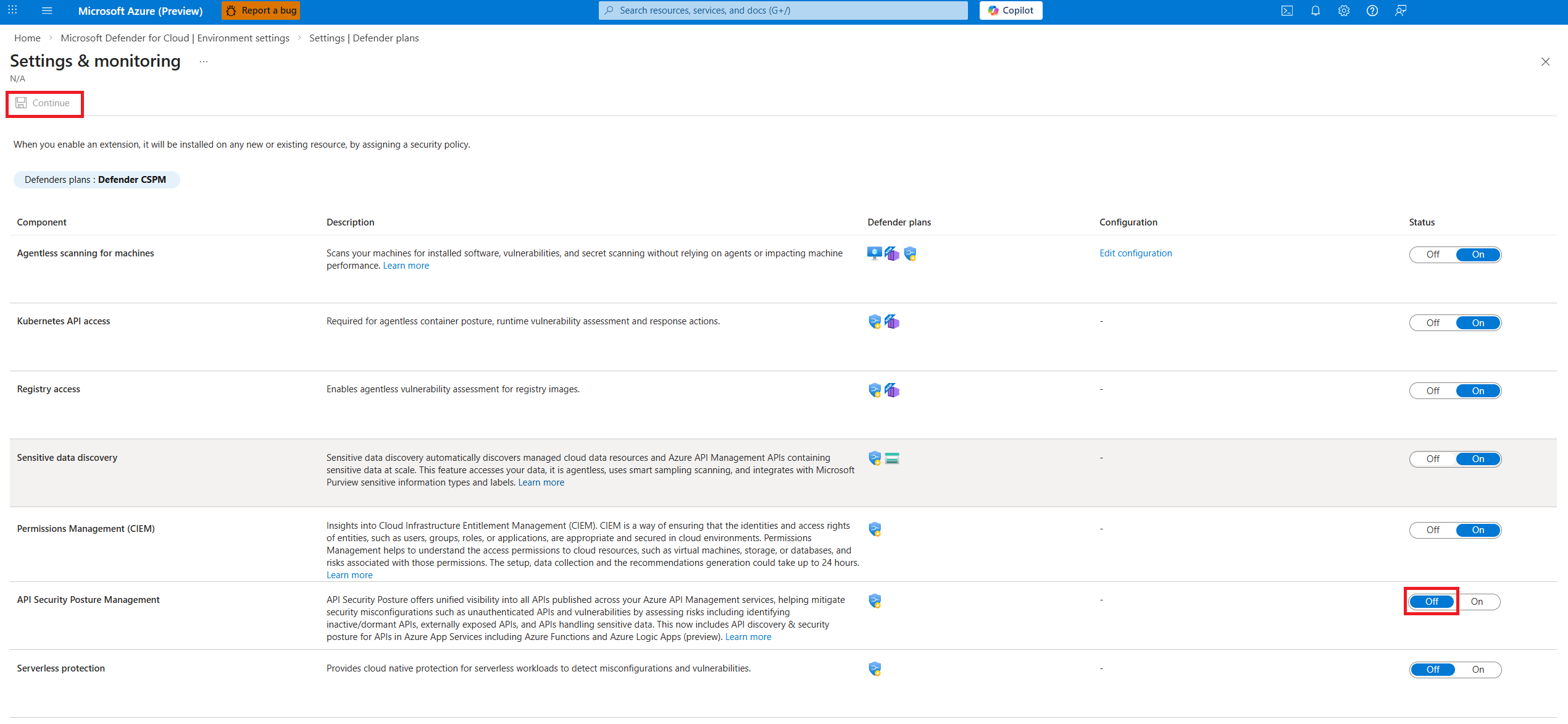

Aktivieren der Erweiterung für die API-Sicherheitsstatusverwaltung

Melden Sie sich beim portal Azure an.

Wechseln Sie zu Microsoft Defender for Cloud>Environment-Einstellungen.

Wählen Sie das relevante Abonnement aus.

Suchen Sie den Defender CSPM Plan, und wählen Sie Settings aus.

Aktivieren Sie die API-Sicherheitsstatusverwaltung.

Wählen Sie "Weiter" aus.

Wählen Sie "Speichern" aus.

Eine Benachrichtigung erscheint, die bestätigt, dass die Einstellungen erfolgreich gespeichert wurden. Nach der Aktivierung beginnen APIs mit dem Onboarding und werden innerhalb weniger Stunden in Ihrem Defender for Cloud Inventar angezeigt.

Anzeigen des API-Bestands

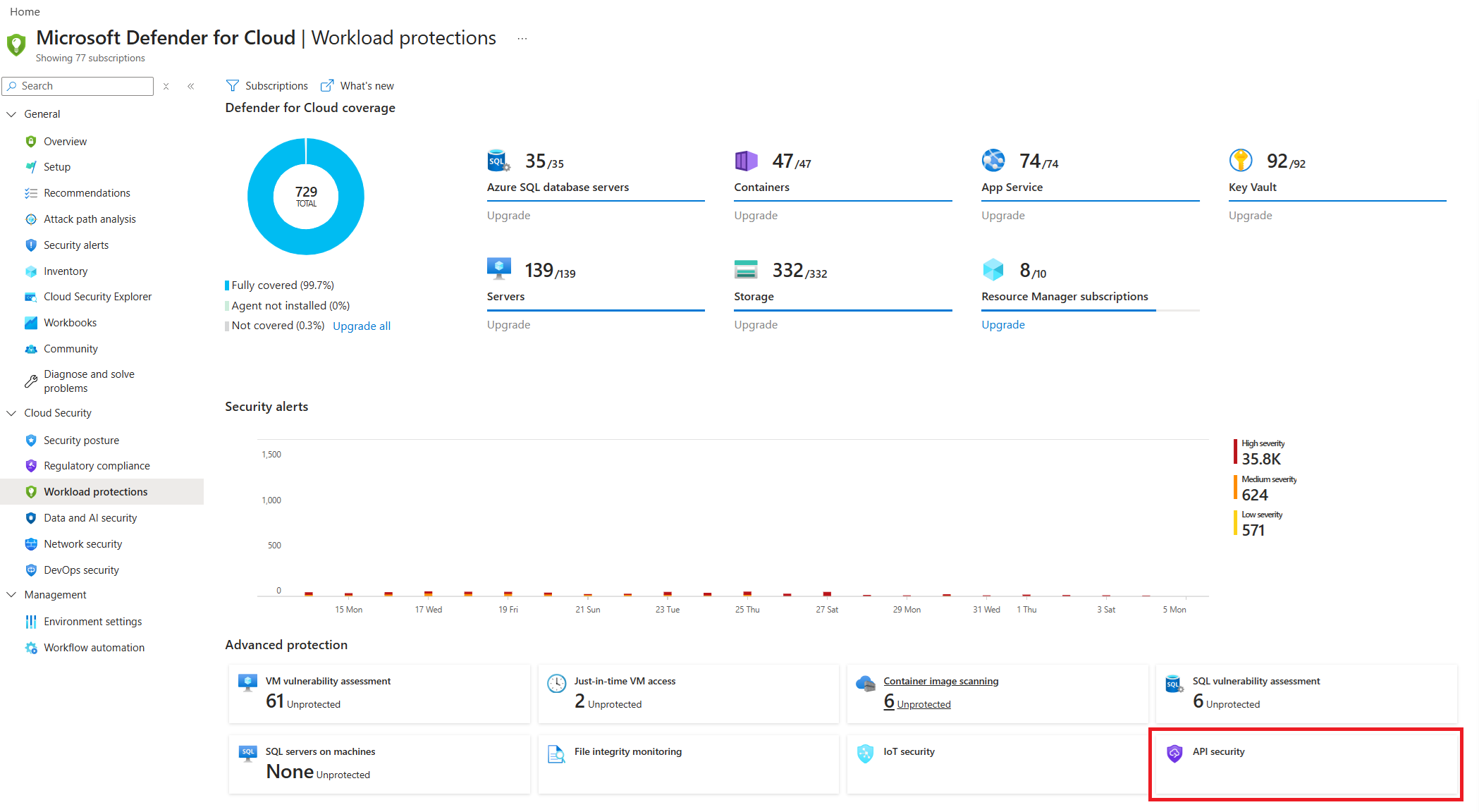

APIs, die in den Defender CSPM Plan integriert sind, werden im API-Sicherheitsdashboard unter Workload-Schutz und Microsoft Defender for Cloud Inventory angezeigt.

Navigieren Sie zum Abschnitt "Cloud Security" des Menüs Defender for Cloud, und wählen Sie API-Sicherheit unter Advanced Workload Protections aus.

Das Dashboard zeigt die Anzahl der integrierten APIs, aufgeschlüsselt nach API-Sammlungen, Endpunkten und Azure API Management-Diensten. Sie enthält eine Zusammenfassung der APIs, die zur Sicherheitsabdeckung von Bedrohungserkennungen integriert wurden, mithilfe des Workload-Schutzplans von Defender für APIs.

Wenden Sie den Filter Defender Plan == Defender CSPM, um die apIs anzuzeigen, die in den Defender CSPM Plan integriert sind.

Wählen Sie OK aus.

Wählen Sie einen API-Vorgang aus, der von Interesse ist, um die Sicherheitsergebnisse für bestimmte API-Vorgänge zu überprüfen.

Detaillierte Erkenntnisse zu API-Endpunkten

Vertraulicher Informationstyp: Stellt Details zu den vertraulichen Informationen bereit, die in API-URL-Pfaden, Abfrageparametern, Anforderungstexten und Antworttexten basierend auf unterstützten Datentypen verfügbar gemacht werden, sowie die Quelle des gefundenen Informationstyps.

Zusätzliche Informationen: Bei API-Antworttexten zeigt dieses Feld an, welche HTTP-Antwortcodes vertrauliche Informationen enthalten (z. B. 2xx, 3xx, 4xx).

Überprüfen Sie die Ergebnisse der API-Sicherheitslage zusammen mit Ihrem API-Inventar in der Microsoft Defender for Cloud Inventarerfahrung.

Hinweis

Die Offenlegung vertraulicher Daten wird nicht überprüft, wenn die Erweiterung für die Ermittlung vertraulicher Daten nicht aktiviert ist. Um in Ihren APIs nach vertraulichen Informationen zu suchen, müssen Sie die Ermittlung vertraulicher Daten aktivieren. Diese Einstellung wirkt sich nur auf APIs aus, die in den Defender CSPM Plan integriert sind. Wenn Sie den Arbeitslast-Schutzplan von Defender für APIs für dieselben APIs aktivieren, werden diese auf vertrauliche Daten gescannt.

Untersuchen von API-Sicherheitsempfehlungen

Defender for Cloud bewertet kontinuierlich API-Endpunkte für Fehlkonfigurationen und Sicherheitsrisiken, einschließlich Authentifizierungsfehlern und inaktiven APIs. Es generiert Sicherheitsempfehlungen mit zugeordneten Risikofaktoren wie externe Expositions- und Datenempfindlichkeitsrisiken. Defender for Cloud berechnet die Wichtigkeit der Sicherheitsempfehlungen basierend auf diesen Risikofaktoren. Erfahren Sie mehr über risikobasierte Sicherheitsempfehlungen.

So untersuchen Sie Ihre API-Sicherheitsstatusempfehlungen

Wechseln Sie zum Defender for Cloud Hauptmenü, und wählen Sie Recommendations aus.

Wählen Sie die Umschaltfläche " Nach Titel gruppieren " aus, um Empfehlungen zu organisieren.

Filtern Sie nach Ressourcentyp (z. B. API-Verwaltungsvorgang oder API-Endpunkt) oder filtern Sie nach Empfehlungsname , um API-bezogene Empfehlungen auf bestimmte API-Sicherheitsprobleme einzugrenzen.

Sehen Sie sich den Abschnitt APIs im Defender for Cloud Empfehlungshandbuch an, um die vollständige Liste der API-bezogenen Empfehlungen zu erhalten.

Erkunden von API-Risiken und -Korrekturen mit der Analyse des Angriffspfads

Der Cloud-Sicherheits-Explorer hilft Ihnen, potenzielle Sicherheitsrisiken in Ihrer Cloudumgebung zu identifizieren, indem Sie das Cloudsicherheitsdiagramm abfragen.

Melden Sie sich beim portal Azure an.

Wechseln Sie zu Microsoft Defender for Cloud>Cloud Security Explorer.

Verwenden Sie die integrierte Abfragevorlage, um APIs mit Sicherheitserkenntnissen schnell zu identifizieren.

Erstellen Sie alternativ eine benutzerdefinierte Abfrage mit Cloud Security Explorer , um API-Risiken zu finden und API-Endpunkte anzuzeigen, die mit dem Back-End-Compute oder Datenspeicher verbunden sind. So können Sie beispielsweise API-Endpunkte anzeigen, die Datenverkehr an VMs mit einem Sicherheitsrisiko für Remotecodeausführungen weiterleiten.

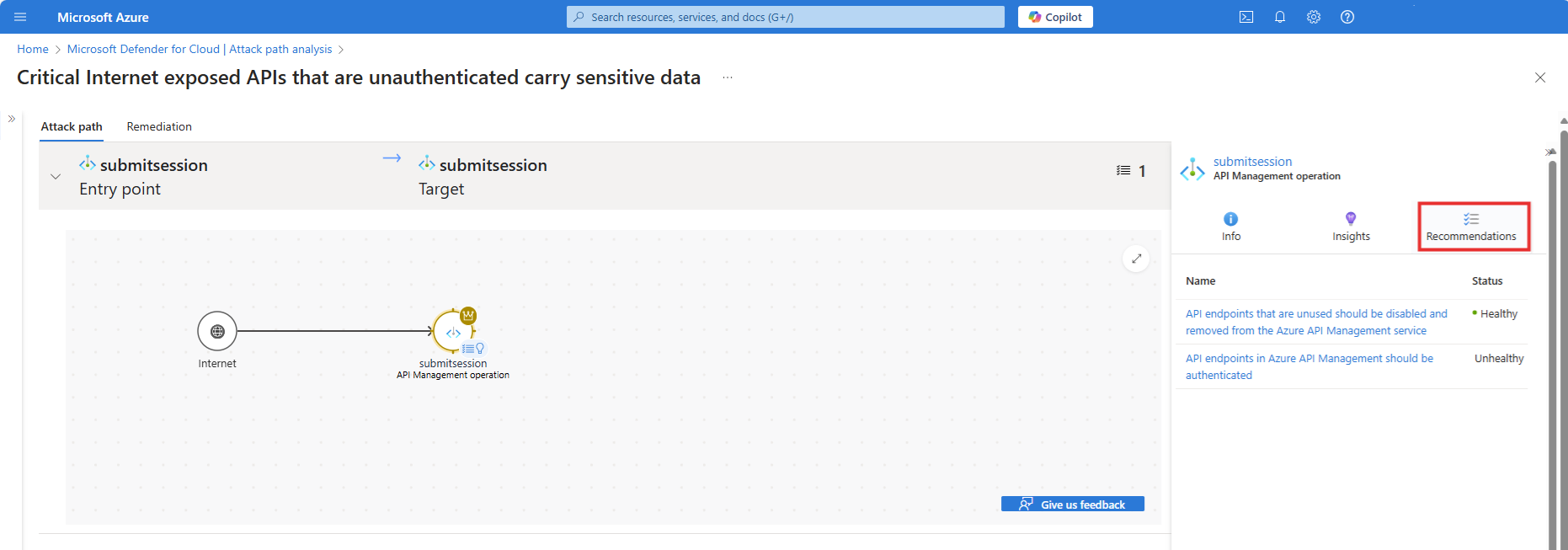

Die Analyse des Angriffspfads in Defender for Cloud behebt Sicherheitsprobleme, die sofortige Bedrohungen für Ihre Cloudanwendungen und -umgebungen darstellen. Identifizieren und beheben Sie API-geführte Angriffspfade , um Ihre kritischsten API-Risiken zu beheben, die Ihre Organisation erheblich gefährden können.

Wechseln Sie im menü Defender for Cloud zu Attackpfadanalyse.

Filtern Sie nach API-Verwaltungsvorgang des Ressourcentyps, um API-bezogene Angriffspfade zu untersuchen.

Zeigen Sie die Sicherheitsempfehlungen für Ihre API-Endpunkte im Geltungsbereich an, und wenden Sie die Empfehlungen an, um APIs mit Angriffsflächen mit einem hohen Risiko zu schützen.

Offboarding des API-Sicherheitsstatusschutzes durchführen

Sie können keine einzelnen APIs offboarden, die Teil des Defender CSPM-Plans sind. Um alle APIs aus dem Defender CSPM-Plan zu entfernen, gehen Sie zur Seite mit den Einstellungen des Defender CSPM-Plans und deaktivieren Sie die API-Postur-Erweiterung.

Wählen Sie "Weiter" und dann " Speichern " aus, um dies zu bestätigen. Diese Aktion offboardt alle APIs aus dem Defender CSPM Plan, und die API-Sicherheitsstatusverwaltung ist deaktiviert.

Verwandte Inhalte

- Überwachen Sie auf API-Bedrohungen mithilfe von Defender für APIs Workload Protection.