Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

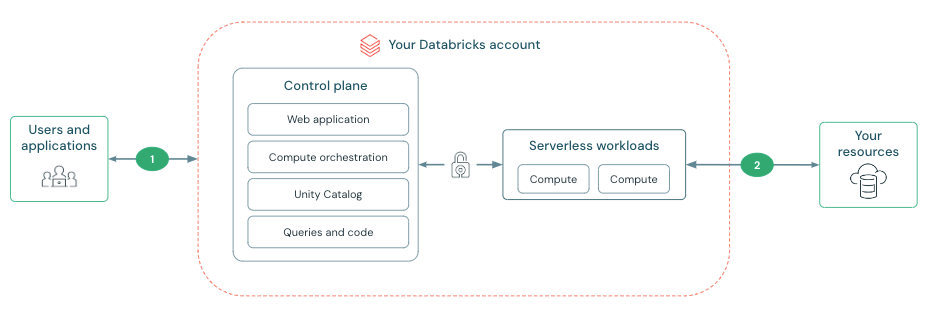

Auf dieser Seite werden Tools zum Sichern des Netzwerkzugriffs zwischen den Computeressourcen in der Azure Databricks serverlosen Computeebene und Kundenressourcen vorgestellt. Weitere Informationen zur Steuerungsebene und zur serverlosen Computeebene finden Sie in der Netzwerksicherheitsarchitektur.

Weitere Informationen zum klassischen Compute und serverlosen Compute finden Sie unter Compute.

Hinweis

Azure Databricks berechnet Netzwerkkosten, wenn serverlose Workloads eine Verbindung zu Kundenressourcen herstellen. Siehe Grundlegendes zu Serverlosen Netzwerkkosten für Databricks.

Übersicht über Netzwerke auf der serverlosen Computeebene

Serverlose Computeressourcen werden in der serverlosen Computeebene ausgeführt, die von Azure Databricks verwaltet wird. Kontoadministratoren können die sichere Konnektivität zwischen der serverlosen Computeebene und ihren Ressourcen konfigurieren. Diese Netzwerkverbindung ist im folgenden Diagramm mit der Zahl „2“ gekennzeichnet:

Die Verbindung zwischen der Steuerungsebene und der serverlosen Computeebene erfolgt immer über das Cloud-Backbone-Netzwerk und nicht über das öffentliche Internet. Weitere Informationen zum Konfigurieren von Sicherheitsfeatures für die anderen Netzwerkverbindungen im Diagramm finden Sie unter Netzwerk.

Was ist eine Netzwerkkonnektivitätskonfiguration (Network Connectivity Configuration, NCC)?

Serverlose Netzwerkkonnektivität wird mit Netzwerkkonnektivitätskonfigurationen (NCCs) verwaltet. NCCs sind regionale Konstrukte auf Kontoebene, die die Erstellung privater Endpunkte verwalten.

Von Bedeutung

Bis zum 9. Juni 2026 müssen alle vorhandenen Azure-Speicherkonten, die Azure-Databricks-Serverless-Subnetz-IDs zulassen, in einen Netzwerk-Sicherheitsperimeter integriert werden und das AzureDatabricksServerless-Service-Tag zulassen. Siehe Konfigurieren Sie einen Azure-Netzwerksicherheitsperimeter für Azure-Ressourcen.

Kontoadministratoren erstellen NCCs in der Kontokonsole. Ein NCC kann an einen oder mehrere Arbeitsbereiche angefügt werden, um den Zugriff von serverlosen Berechnungen auf Ihre Azure-Ressourcen zu verwalten.

Wenn Sie einem NCC einen privaten Endpunkt hinzufügen, erstellt Azure Databricks eine private Endpunktanforderung für Ihre Azure Ressource. Nachdem Sie die Anforderung angenommen haben, verwendet Azure Databricks den privaten Endpunkt, um von der serverlosen Computeebene aus auf Ihre Azure Ressource zuzugreifen. Weitere Informationen finden Sie unter Private Konnektivität zu Azure-Ressourcen konfigurieren.

Wenn kein privater Endpunkt konfiguriert ist, verbindet sich serverloses Computing mithilfe von Dienstendpunkten mit Azure Storage und nutzt NAT-IPs, um sich mit anderen Ressourcen zu verbinden. Sie können den Datenverkehr von Azure Databricks Dienstendpunkten an Ihren Speicher mithilfe des AzureDatabricksServerless-Diensttags identifizieren, der auf Ihre Region (z. B. AzureDatabricksServerless.EastUS2) festgelegt werden kann. Um dieses Tag zu verwenden, integrieren Sie Ihr Speicherkonto in einen Netzwerksicherheitsperimeter. Siehe Konfigurieren Sie einen Azure-Netzwerksicherheitsperimeter für Azure-Ressourcen.

Hinweis

Azure Databricks verwendet Dienstendpunkte, private IPs und öffentliche IPs, um eine Verbindung mit Ressourcen basierend auf ihrem Standort und Typ herzustellen. Diese Konnektivitätsmethoden sind allgemein verfügbar, sofern nicht ausdrücklich anders angegeben.