Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Datagrupper kategoriserer forbindelser inden for en datapolitik. De tre datagrupper er gruppen Forretningsdata , datagruppen Ikke-forretningsrelateret og gruppen Blokerede data.

Kategoriser connectorer ved at placere dem i grupper, der er baseret på de forretningscentrerede eller personlige tjenester, som de opretter forbindelse til i forbindelse med din organisation. Klassificer connectorer, der er vært for data til virksomhedsbrug, som Business. Klassificer connectors, der hoster personligt brug af data, som ikke-erhvervsmæssig. Klassificer connectors, som du vil forhindre i at blive brugt på tværs af et eller flere miljøer, som Blokeret.

Når du opretter en ny politik, placeres alle forbindelser som standard i gruppen Ikke-forretningsmæssig . Herfra kan du flytte connectors til Business eller Blocked baseret på dine præferencer. Du administrerer connectorerne i en datagruppe, når du opretter eller ændrer egenskaberne for en datapolitik fra Administration. Du kan få flere oplysninger under Administrer datapolitikker. Du kan også ændre den indledende klassificering af connectors ved at redigere din datapolitik. Du kan få flere oplysninger under Rediger en datapolitik.

Bemærk!

Indtil for nylig var nogle HTTP-connectors ikke umiddelbart tilgængelige til konfiguration af datapolitik ved hjælp af brugergrænsefladen for datapolitikken eller PowerShell. Fra og med maj 2020 kan følgende HTTP-connectors nu klassificeres ved hjælp af brugergrænsefladen for datapolitikken og PowerShell på samme måde som enhver anden Power Platform-connector: HTTP, HTTP Webhook og Når der modtages en HTTP-anmodning. Hvis du opdaterer ældre datapolitikker ved hjælp af brugergrænsefladen for den nye datapolitik, vises der en advarsel til administratorer, der angiver, at disse tre HTTP-connectors nu føjes til datapolitikkerne, og at de skal sikre, at disse forbindelser placeres i den rette gruppering af datapolitikker.

Da underordnede flow deler en intern afhængighed med HTTP-connectoren, kan den gruppering, som administratorer vælger til HTTP-connectors i en datapolitik, påvirke muligheden for at køre underordnede flow i det pågældende miljø eller den pågældende lejer. Sørg for, at HTTP-connectorer klassificeres i den relevante gruppe, så dine underordnede flow kan fungere. Hvis der er problemer med at klassificere connectoren som Business i delte miljøer, f.eks. standardmiljøet, skal du klassificere den som Ikke-forretningsrelateret eller blokere den. Opret derefter dedikerede miljøer, hvor oprettere kan bruge HTTP-connectorer, men begrænse opretterlisten, så du kan fjerne blokeringen af oprettere for opbygning af underordnede flows.

Connectoren Content Conversion er en integreret funktion i Microsoft Power Platform, der bruges til at konvertere et HTML-dokument til almindelig tekst. Den gælder både for business- og non-business-scenarier og gemmer ikke nogen datakontekst for det indhold, der er konverteret via det. Den er derfor ikke tilgængelig til klassificering via datapolitikker.

Sådan deles data af datagrupper

Du kan ikke dele data mellem forbindelser, der er placeret i forskellige grupper. Hvis du f.eks. placerer SharePoint- og Salesforce-connectors i gruppen Business og du placerer Gmail i gruppen Non-Business gruppe, kan oprettere ikke oprette en app eller et flow, der bruger både SharePoint- og Gmail-connectorerne. Denne begrænsning begrænser igen dataflow mellem disse to tjenester i Microsoft Power Platform.

Selvom du ikke kan dele data mellem tjenester i forskellige grupper, kan du dele data mellem tjenester i en bestemt gruppe. Da SharePoint og Salesforce blev placeret i den samme datagruppe fra det tidligere eksempel, kan oprettere oprette en app eller et flow, der bruger både SharePoint- og Salesforce-connectors sammen. Denne konfiguration giver igen mulighed for dataflow mellem disse to tjenester i Microsoft Power Platform.

Det centrale punkt er, at forbindelser i den samme gruppe kan dele data i Microsoft Power Platform, mens forbindelser i forskellige grupper ikke kan dele data.

Virkningen af datagruppen Blokeret

Du kan blokere dataflow til en bestemt tjeneste ved at markere denne connector som Blokeret. Hvis du f. eks. placerer Facebook i gruppen Blokeret, kan udviklere ikke oprette en app eller et flow, der bruger Facebook-connectoren. Denne begrænsning begrænser igen dataflow til denne tjeneste i Microsoft Power Platform.

Du kan blokere alle tredjepartsconnectors. Du kan blokere alle Microsoft-ejede premiumforbindelser undtagen Microsoft Dataverse.

Liste over connectors, som du ikke kan blokere

Hvis du vil sikre, at kernebrugerscenarier forbliver fuldt funktionsdygtige, kan du ikke blokere connectors, der driver kerne Microsoft Power Platform funktionalitet, f.eks. Dataverse, Approvals og Notifications. Du kan heller ikke blokere connectors, der aktiverer centrale Office-tilpasningsscenarier, f.eks. Microsoft Standardconnectors i Enterprise Plan.

Bemærk!

Brug avancerede connectorpolitikker (ACP) til at begrænse eller blokere disse connectors. ACP bruger en streng model til tilladte lister og kan begrænse alle certificerede connectors, herunder de connectors, der ikke kan blokeres, som angivet i denne artikel.

Du kan klassificere disse forbindelser, der ikke kan blokeres, i datagrupper af typen Business eller Non-Business . Disse connectorer falder bredt i følgende kategorier:

- Microsoft Enterprise Plan standardforbindelser (uden andre licenskonsekvenser).

- Microsoft Power Platform–specifikke connectors, der er en del af basisplatformsfunktionerne. Inden for denne kategori er Dataverse-connectors de eneste Premium-connectors, som du ikke kan blokere, fordi Dataverse er en integreret del af Microsoft Power Platform.

Følgende connectors kan ikke blokeres ved hjælp af datapolitikker.

| Microsoft Enterprise Plan-standardforbindere | Power Platform-kerneconnectorer |

|---|---|

| Defender til Cloud-Apps | Godkendelser |

| Dynamics 365 Customer Voice | Beskeder |

| Excel Online (Business) | Dataverse (ældre) |

| Kaizala | Dataverse |

| Microsoft 365-grupper | Power Apps meddelelser (v1 og v2) |

| Microsoft 365-grupper mail (eksempelvisning) | Microsoft Copilot Studio |

| Microsoft 365 Outlook | |

| Microsoft 365 brugere | |

| Microsoft Teams | |

| Microsoft To-Do (Erhverv) | |

| OneDrive for Business | |

| OneNote (arbejde) | |

| Planner | |

| Power BI | |

| SharePoint | |

| Shifts | |

| Skype for Business Online | |

| Yammer |

Bemærk!

Hvis en connector, der i øjeblikket ikke kan blokeres, allerede findes i gruppen Blokeret (f.eks. fordi du blokerede den, da begrænsningerne var forskellige), forbliver den i den samme gruppe, indtil du redigerer politikken. Du får vist en fejlmeddelelse, der forhindrer dig i at gemme politikken, indtil du flytter den connector, der ikke kan blokeres, til en forretnings- eller ikke-forretningsgruppe .

Få vist klassificeringen af connectors

Når du redigerer datapolitikker i Power Platform Administration, kan du se alle tilgængelige og synlige connectors, uanset om de er klassificeret i en politik. Men når du får vist en datapolitik i PowerShell eller via Power Platform for Admins-connectoren, kan du kun se de connectors, der udtrykkeligt er klassificeret i kategorierne Business, Non-business eller Blocked. Datapolitikker, der vises fra PowerShell eller Connectoren Power Platform for Admins, kan indeholde forældede referencer til connectors, der ikke længere er tilgængelige eller synlige.

Generelt kan listen over Power Platform-connectors variere, afhængigt af hvor du får dem vist. Der er flere grunde til at forklare disse forskelle. Nogle connectors kræver specifikke licenser, og hvis din licens ikke indeholder dem, kan du ikke se dem. I forskellige miljøer kan der også være forskellige connectorer tilgængelige på grund af overholdelse og lovgivningsmæssige krav. Microsoft udgiver muligvis opdateringer til connectors, der ikke er tilgængelige med det samme på tværs af alle Power Platform-komponenter. Nogle connectors er muligvis kun tilgængelige i Power Automate og ikke i Power Apps. Afhængigt af din rolle og dine tilladelser har du muligvis ikke adgang til alle connectors.

Connectorklassificering i avancerede connectorpolitikker

Avancerede connectorpolitikker (ACP) bruger en anden tilgang til connectorklassificering end klassiske datapolitikker. I stedet for modellen Business, Non-Business og Blocked bruger ACP en streng tilladelsesliste, hvor alle connectors er blokeret som standard, medmindre det udtrykkeligt er tilladt.

ACP gælder i øjeblikket kun for certificerede connectors. Følgende connectortyper styres forskelligt:

- Brugerdefinerede connectors: Understøttes endnu ikke i ACP. Fortsæt med at bruge klassiske datapolitikker til styring af brugerdefinerede connectors. Understøttelse af brugerdefinerede connectors i ACP er planlagt som en separat regeltype i en fremtidig version.

- HTTP-connectors: Understøttes endnu ikke i ACP. Fortsæt med at bruge klassiske datapolitikker og connectorslutpunktfiltrering til styring af HTTP-connectorer.

- Virtuelle connectors: Understøttes ikke af ACP og tilføjes ikke i fremtiden. Copilot Studio's virtuelle forbindelser udvikler sig til deres egne dedikerede styringsregler. Virtuelle Desktop Flow-connectors overgår til certificerede connectors, hvorefter de kan administreres via ACP.

Du kan få flere oplysninger under Understøttede connectortyper i ACP.

Klassificeringen Brugertilpasset connector

Datapolitikker på miljøniveau

Miljøadministratorer kan nu finde alle de brugerdefinerede connectors i deres miljøer sammen med færdigbyggede connectors på siden Connectors i Datapolitikker. På samme måde som med færdigbyggede connectors kan du klassificere brugerdefinerede connectors i kategorierne Blokeret, Business eller Non-Business . Brugerdefinerede connectors, der ikke udtrykkeligt er klassificeret, går under standardgruppen (eller Ikke-forretningsrelateret, hvis administratorer ikke eksplicit vælger en standardgruppe).

Du kan også bruge PowerShell-kommandoer til datapolitik til at angive brugerdefinerede connectors til grupper af typen Business, Non-Business og Blocked . Du kan få flere oplysninger under Kommandoer til datapolitik.

Datapolitikker på lejerniveau

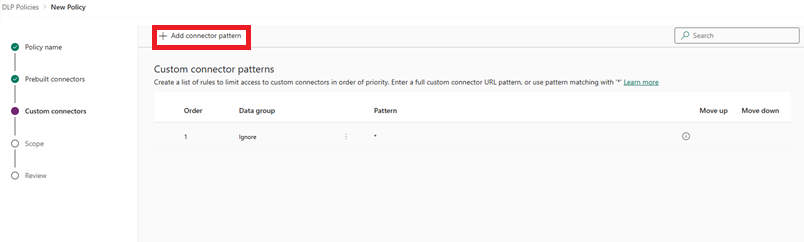

Power Platform Administration understøtter lejeradministratorer i at klassificere brugerdefinerede connectors efter deres værts-URL-slutpunkter ved hjælp af en mønstermatchende konstruktion for datapolitikker på lejerniveau. Da omfanget af brugerdefinerede connectors er miljøspecifikt, vises disse forbindelser ikke på siden Forbindelser , så du kan klassificere dem. I stedet kan du se en ny side i Datapolitikker med navnet Brugerdefinerede connectors, som du kan bruge til at angive en sorteret liste over mønstre for Tillad og Afvis URL-adresser for brugerdefinerede connectors.

Reglen for jokertegnet (*) er den sidste post på listen, som gælder for alle brugerdefinerede connectors. Administratorer kan mærke * mønsteret til Blokeret, Forretning, Ikke-forretningsmæssig eller Ignorer. Mønsteret er som standard angivet som Ignorer for nye datapolitikker.

Ignorer ignorerer datapolitikklassificering for alle forbindelser i denne politik på lejerniveau og udskyder evalueringen af et mønster til andre miljøer eller politikker på lejerniveau for at tildele dem til grupperingerne Business, Non-Business eller Blocked efter behov. Hvis der ikke findes en specifik regel for de brugerdefinerede connectors, tillader reglen Ignorer * , at brugerdefinerede connectors bruges sammen med både firma- og ikke-forretningsforbindelsesconnectorgrupper . Bortset fra det sidste punkt på listen understøttes Ignorer som en handling ikke for andre URL-mønstre, der er føjet til den brugerdefinerede connectors mønsterregler.

Du kan tilføje nye regler ved at vælge Tilføj connectormønster på siden Brugerdefinerede forbindelser .

Denne handling åbner et sidepanel, hvor du kan tilføje brugerdefinerede URL-mønstre for connectors og klassificere dem. Nye regler føjes til slutningen af mønsterlisten (som den næsts sidste regel, fordi * er det sidste element på listen). Du kan dog opdatere rækkefølgen, mens du tilføjer et nyt mønster.

Du kan også opdatere rækkefølgen af mønstrene ved at bruge rullelisten Organiser eller vælge Flyt op eller Flyt ned.

Når du har tilføjet et mønster, kan du redigere eller slette disse mønstre ved at vælge en bestemt række og vælge Rediger eller Slet.

Standarddatagruppe for nye connectorer

Du skal angive én datagruppe som standardgruppe for automatisk at klassificere nye forbindelser, der er føjet til Microsoft Power Platform, når du har oprettet din politik. Til at begynde med er gruppen Ikke-forretningsmæssig standardgruppen for nye connectorer og alle tjenester. Du kan ændre standarddatagruppen til gruppen Forretningsdata eller Blokerede data, men ikke.

Alle nye tjenester, du føjer til apps, placeres i den angivne standardgruppe. Derfor skal du bevare Non-Business som standardgruppe og manuelt føje tjenester til gruppen Business eller Blocked , når din organisation evaluerer effekten af at tillade, at forretningsdata deles med den nye tjeneste.

Bemærk!

Microsoft 365 Enterprise licensconnectors og nogle få centrale Microsoft Power Platform-connectors er undtaget fra at blive markeret som Blocked og kan kun klassificeres som Business eller Non-Business. Hvis Microsoft tilføjer nye connectors, der ikke kan blokeres, og du angiver standardgruppen for datapolitikken som Blocked, markeres disse connectors automatisk som Non-Business i stedet for Blokeret.